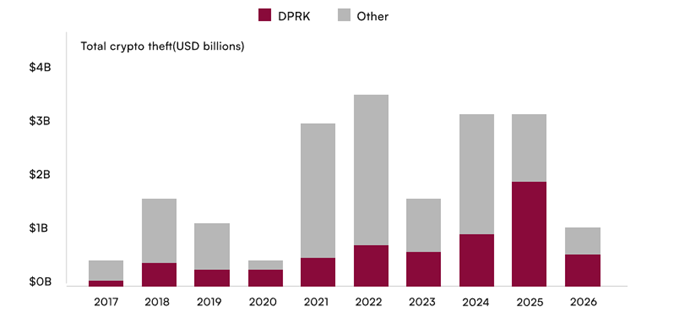

Число атак со стороны северокорейских хакерских группировок постепенно снижается, однако ущерб от их действий продолжает расти, утверждают блкочейн-аналитики. В 2025 году из 656 зафиксированных случаев взлома только 79 были связаны с КНДР, но именно на них пришлось около $2,06 млрд убытков — почти 60% всех потерь криптопроектов за год.

С начала этого года эксперты Certik зарегистрировали итого 185 инцидентов с совокупным ущербом $1,1 млрд. Атаки северокорейских хакеров обеспечили более половины суммы — $620,9 млн. Значительная доля связана со взломом KelpDAO.

Авторы исследования называют ключевой особенностью операций киберпреступников из КНДР ориентацию на человеческий фактор.

«Траектория очевидна: все более масштабные операции, промышленный конвейер отмывания денег и огромный “длинный хвост” мелких краж, которые в совокупности сопоставимы по общей стоимости с крупнейшими взломами. Хакеры из КНДР неизменно атаковали людей и слабые места в цепочках поставок, а не уязвимости в коде смарт-контрактов. На протяжении почти десяти лет операций их основным вектором атак редко был код. Почти всегда — люди», — говорится в отчете.

В CertiK изучили атаки на платформы Ronin Bridge, Bybit и Drift Protocol с общим ущербом около $2,4 млрд и пришли к выводу, что социальная инженерия была и остается главным инструментом северокорейских группировок. По сведениям аналитиков, злоумышленники активно используют фальшивые вакансии, поддельные собеседования, и длительное выстраивание доверительных отношений с сотрудниками криптокомпаний.

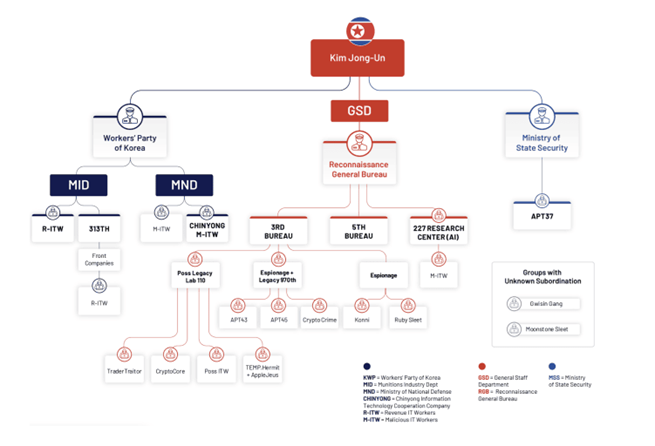

Авторы исследования утверждают, что самая известная северокорейская группировка Lazarus Group представляет собой объединение нескольких структур под контролем Главного разведывательного бюро КНДР. В этих подразделениях, по оценке экспертов, могут работать около 7000 человек. Исследователи выделили несколько специализированных подгрупп Lazarus. Например, TraderTraitor отвечает за атаки на криптобиржи и инфраструктурные проекты через фиктивные предложения о работе для технических специалистов. Contagious Interview занимается поиском разработчиков через поддельные интервью и тестовые задания. AppleJeus специализируется на распространении вредоносных приложений, а SquidSquad — на длительных операциях по установлению контакта с представителями индустрии.

По мнению аналитиков Certik, причиной кибератак являются международные санкции и ограниченный доступ властей КНДР к глобальной финансовой системе.

«Режиму нужен альтернативный источник доходов, позволяющий полностью обойти систему. Криптовалюта предоставила именно это. Цифровые активы можно похищать дистанционно, перемещать через границы без посредников и конвертировать в фиат через сети соучастников или ничего не подозревающих брокеров», — заявили авторы исследования.

В CertiK уверены, что методы северокорейских группировок продолжат усложняться. Специалисты по безопасности зафиксировали рост использования инструментов искусственного интеллекта, расширение схем проникновения и появление новых способов отмывания средств.

Ранее эксперт по безопасности платформы MetaMask Тейлор Монахан (Taylor Monahan) сообщила, что специалисты из КНДР внедряются в криптокомпании и проекты децентрализованных финансов (DeFi) как минимум семь последних лет, многие — с целью взлома и хищения средств.