Исследователи из Массачусетского технологического института (MIT) и Катарского института компьютерных исследований (QCRI) выяснили, что для деанонимизации пользователей Tor необязательно расшифровывать пересылаемые ими данные, а достаточно отслеживать, какой объём информации передаётся. Об этом сообщает издание MIT News.

По данным студентов, являющихся авторами исследования, существует возможность с 88-процентной точностью определять сервисы, которые пытаются скрыть своё местоположение в сети Tor, а также списки таких сервисов, просматриваемых определённым пользователем.

Личности самих пользователей такой метод напрямую раскрывать не позволяет, однако он может служить этому косвенно. Например, зная список посещённых человеком сайтов, легче определить его род деятельности или сферу интересов.

Принцип деанонимизации заключается в анализе количества пакетов, содержащих данные, которыми обмениваются участники сети Tor. При отправке любого запроса в Tor он проходит по цепочке, называемой «луковой маршрутизацией».

Сначала запрос несколько раз шифруется, потом попадает на сервер-защитник («guard», первый компьютер в сети), проходит по нескольким узлам, на каждом из которых «снимается» один уровень шифрования, а на последнем сервере («exit») происходит перенаправление запроса на конечный сайт.

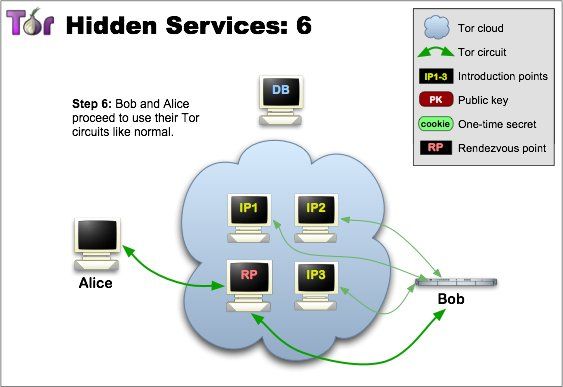

В случае коммуникации пользователей с сервисами, пытающимися скрыть своё местоположение (hidden services), существует ещё два типа серверов: входные точки и точки рандеву. Первые выбираются самим автором скрытого сервиса, а вторые становятся ими случайным образом. Это сделано для того, чтобы ни один из узлов сети Tor не нёс единоличную ответственность за какой-либо скрытый сервис. Сервер, становящийся точкой рандеву, не знает, для какого сайта он передаёт сообщения.

Однако наблюдая за количеством передающихся через серверы-защитники пакетов информации, студенты MIT и QCRI научились с 99-процентной точностью определять тип трафика. Это позволяло выяснить, посылает ли компьютер запрос к обычной веб-странице, ко входной точке или к точке рандеву, и с 88-процентной точностью понять, что запрос идёт от владельца скрытого сервиса.

Для защиты от такого рода деанонимизации исследователи предложили уравнять количество отправляемых пакетов. Таким образом в ряде случаев часть передаваемой информации должна стать лишней, что увеличит нагрузку на сеть Tor.

По словам представителей Tor Project, они планируют рассмотреть включение некоторых из предложенных исследователями методов защиты в будущие версии своего браузера. Однако они выразили сомнение, что такие меры могут помочь полностью избежать отслеживание участников цепочки.